利用零信任阻断攻击路径随着云服务和远程工作团队的兴起,传统的边界安全已不复存在。零信任就是一种不信任任何人、全局验证的方法,因此您就能缓解风险,确保适当人员对适当资源拥有适当访问级别。 |

|

|

为何需要零信任安全模式

传统的安全方法会假设企业网络内的一切都可以信任。不过,随着自带设备 (BYOD)、IoT、云采用和移动化的兴起,这个假设已不再成立。零信任方法假设所有资源 (内部与外部) 都可能有漏洞,而且需要持续验证以确保安全性。

使用零信任方法重新思考安全性

零信任不能一蹴而就,而是需要多年的努力才能实现,但可以采用几个重要原则来加快实现您的策略。访问控制、横向移动检测和基本的网络机制做法都是零信任世界中不可或缺的要素。Tenable 可以帮助您在基于风险的漏洞管理平台上进行构建,加快您的零信任之旅。

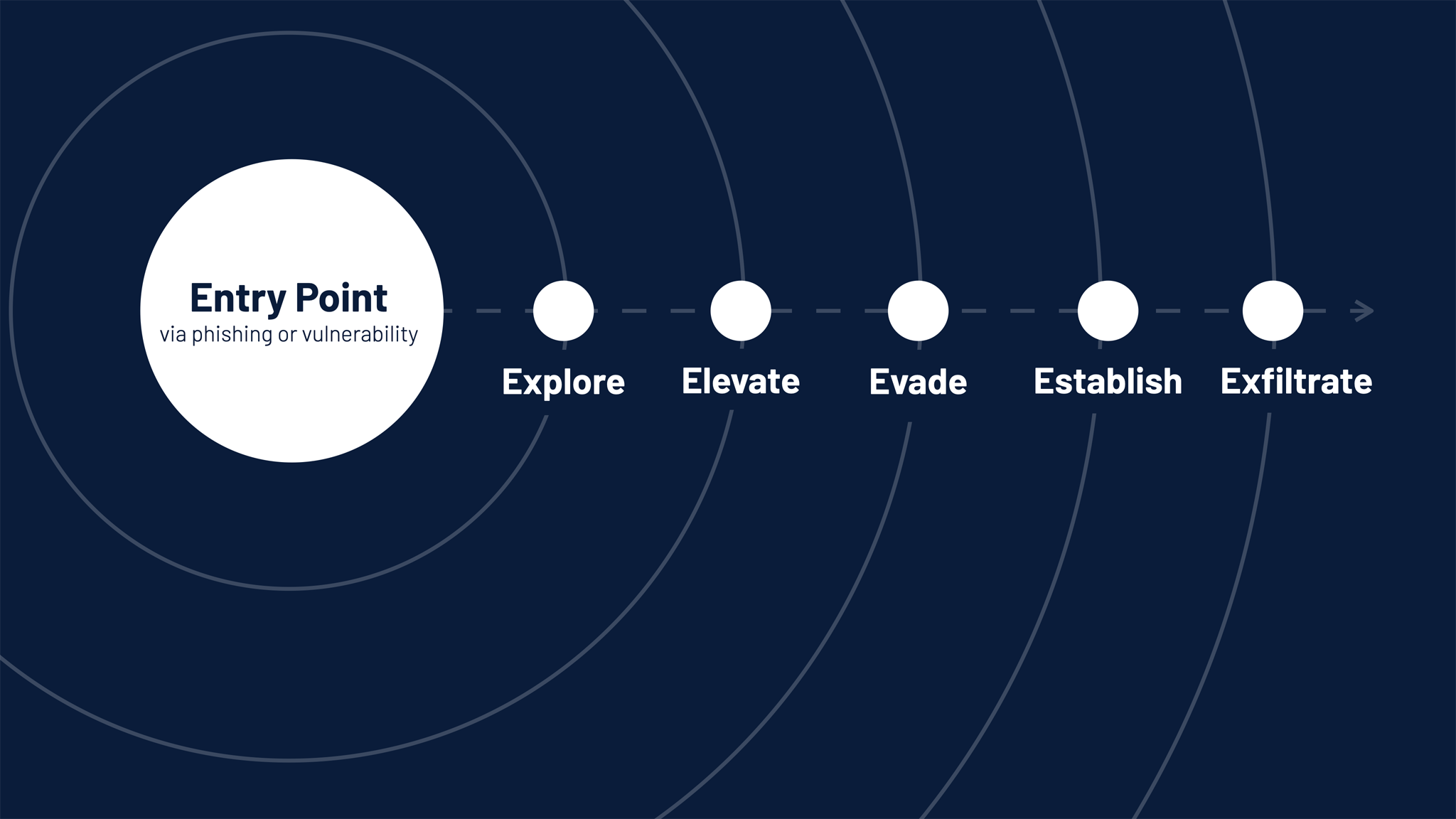

ACTIVE DIRECTORY 是信任的中心对与用户身份和凭据窃取有关的大多数泄露事件,恶意攻击者常以 Active Directory 为攻击目标,寻求在系统之间横向移动和提升特权。零信任安全将重点放在持续评估和验证上,因此能利用持续监控和对可能造成破坏事件的有风险用户活动发出警告,进而中断攻击路径。 |

|

|

信任不过是另外一种漏洞您信任的资源越多,泄漏的风险就越高。使用零信任安全,您就不会信任网络上的用户、资产和应用程序,也不会信任底层安全系统本身。相反,信任会被持续监控和验证用户、资产、应用程序、网络活动和数据访问所取代,以在数据窃取发生前就可以监测到异常和漏洞。 |

|

|

信任必须依赖知识攻击路径指网络上一条很好走的路线,攻击者会利用不良的网络机制来驻足并访问关键数据。通过将基于风险的漏洞管理与 Active Directory 安全性结合使用,就能阻断攻击路径。您会获得下列好处:

|

|

|

|

|

|

|

|

|

预防基于身份的漏洞 |

|

建立坚实的基础来识别风险 |

|

阻断攻击路径 |

|

识别网络上的错误配置和漏洞,包括 Active Directory,并获得每个问题的建议修复方法

|

|

发现并持续评估所有资源,确定哪些资源最容易发生泄露事件 |

|

预防特权提升、横向移动和持久攻击 |